Ceci est le troisième article d'une série de 3 articles sur l'utilisation des journaux d'activité dans WordPress.

Lisez le premier article ici.

Lisez le deuxième article ici.

C’est la dernière partie de la série de trois articles sur la les journaux d'activité peut aider les administrateurs de site WordPress. Dans le premier article, nous avons vu comment, avec un journal d’activités WordPress, vous pouvez améliorer la responsabilité des utilisateurs et cochez des cases de conformité sur votre site WordPress.

Dans le deuxième article de cette série, nous avons examiné les différents types de journaux que les administrateurs et les développeurs de sites WordPress ont à leur disposition pour les aider à faciliter la dépannage de problèmes techniques.

Dans ce troisième et dernier article, nous verrons comment les journaux d'activité peuvent aider les administrateurs de sites WordPress comme vous à:

- Améliorez la sécurité de votre site WordPress

- Repérer la source et les dommages dans un scénario post-piratage (expertise judiciaire)

Pour souligner l’importance des journaux dans la sécurité WordPress, je voudrais utiliser une citation tirée du Document de conformité PCI DSS:

«Les mécanismes de journalisation et la capacité de suivre les activités des utilisateurs sont essentiels pour prévenir, détecter ou minimiser l’impact d’une compromission des données.»

Quels journaux utiliser et quand?

Les journaux les plus importants pour détecter et prévenir les attaques et effectuer des analyses judiciaires sur les sites WordPress sont les suivants:

Détecter et prévenir les attaques de piratage WordPress avec les journaux

Dans un monde idéal, les administrateurs de site ont le temps de consulter les journaux. C’est probablement l’une des activités les plus sous-estimées de l’administrateur de site et, malheureusement, beaucoup d’entre elles, y compris la vôtre, sont trop occupées pour le faire.

Lorsque vous analysez les journaux, vous pouvez remarquer un comportement suspect qui pourrait indiquer une attaque. Vous pouvez également apprendre comment les attaquants tentent de pénétrer dans votre site WordPress. Voici quelques exemples de points à surveiller dans les journaux.

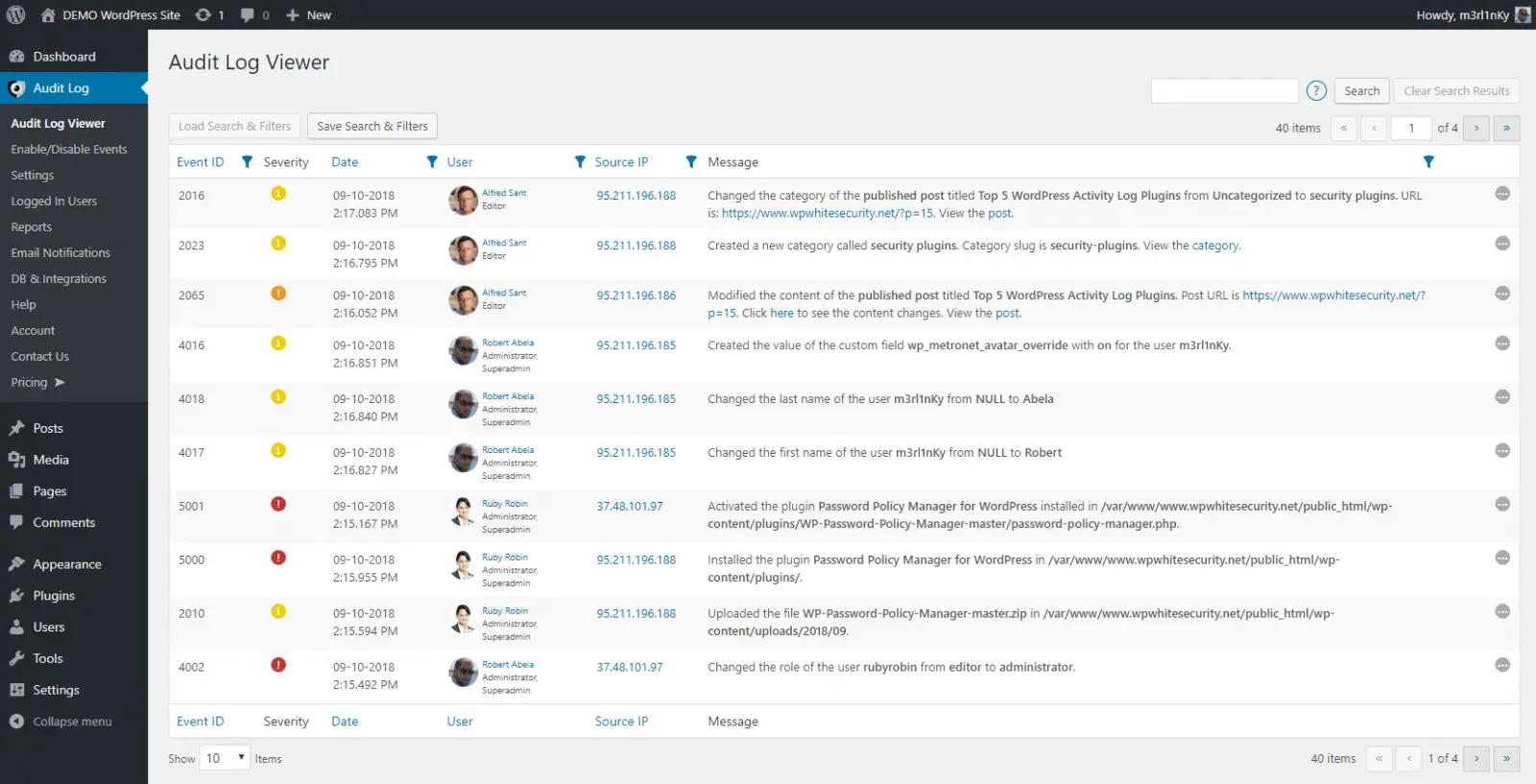

La piste d'audit de WordPress

Échec des tentatives de connexion: Vous ne devriez pas vous alarmer si vous remarquez quelques tentatives de connexion infructueuses chaque jour. C'est normal. Toutefois, si vous remarquez des centaines, voire des milliers, de tentatives de connexion infructueuses utilisant des noms d'utilisateur aléatoires, cela signifie que quelqu'un a lancé une attaque automatisée par force brute contre votre site.

Si vous remarquez qu'un grand nombre d'utilisateurs ayant échoué à une tentative de connexion ont échoué, vérifiez auprès du propriétaire de ce nom d'utilisateur, car il peut également s'agir d'un signe d'attaque de piratage ciblée.

Demandes aux pages non existantes: Comme pour les tentatives de connexion infructueuses, les quelques visiteurs quotidiens de sites Web demandant des pages inexistantes ne doivent en aucun cas nous inquiéter. Cependant, si vous voyez beaucoup de demandes de ce type à des annuaires tels que

/wp–contenu/plugins/* ou le répertoire uploads, alors il y a de quoi s'inquiéter.

Activité utilisateur anormale: En tant que propriétaire de site Web, vous vous habituez aux habitudes de travail de vos utilisateurs. Vous savez à peu près quand ils se connectent, d'où ils se connectent et ce qu'ils font généralement lorsqu'ils sont connectés à votre site WordPress. Cette connaissance vous permet de repérer une connexion utilisateur ou une modification de la configuration du contenu / du site pendant les heures indéterminées ou à partir d'une plage d'adresses IP inhabituelle. Dans ce cas, vérifiez auprès de l'utilisateur réel si l'activité est légitime.

Fichiers journaux du serveur Web

Dans le fichier d’accès au serveur Web et d’historique des erreurs, vous pouvez voir le type d’analyses lancées par les attaquants sur votre site Web et le type de vulnérabilités qu’ils tentent d’exploiter.

|

184.154.139.21 www.wpsecurityauditlog.com – [[26/Mar/2019:13:02:52 +0000] "GET /th1s_1s_a_4o4.html HTTP / 1.0" 404 60 "-" "SiteLockSpider [en] (WinNT; I; Nav) " 184.154.139.21 www.wpsecurityauditlog.com – [[26/Mar/2019:13:03:25 +0000] "GET /wp-content/cache/min/1/d52574f45f8ba5eb72fa2c5d2d86484e.css/readme.html HTTP / 1.0" 404 269 "-" "SiteLockSpider [en] (WinNT; I; Nav) " 74.208.165.233 www.wpsecurityauditlog.com – [[26/Mar/2019:14:27:25 +0000] "GET /wp/wp-login.php HTTP / 1.0" 404 35251 "http://www.wpsecurityauditlog.com/wp/wp-login.php" "Mozilla / 5.0 (X11; Ubuntu; Linux x86_64; rv: 62.0) Gecko / 20100101 Firefox / 62.0" 178.128.56.15 www.wpsecurityauditlog.com – [[26/Mar/2019:18:22:57 +0000] "GET /wordpress/wp-login.php HTTP / 1.0" 404 35251 "http://www.wpsecurityauditlog.com/wordpress/wp-login.php" "Mozilla / 5.0 (X11; Ubuntu; Linux x86_64; rv: 62.0) Gecko / 20100101 Firefox / 62.0" |

Ce qui précède n’est qu’un résumé des journaux d’accès de notre site. Les deux premières demandes sont générées à partir de l'araignée SiteLock, ce qui signifie que quelqu'un utilise Sitelock pour analyser notre site Web. Dans les deux autres lignes, nous pouvons voir que quelqu'un essaie de trouver la page de connexion. En réalité, il existe des centaines de demandes provenant de chacune des adresses IP ci-dessus dans les journaux, ce qui signifie qu'il s'agit d'analyses automatisées.

Dans certains cas, vous remarquerez peut-être des attaquants qui tentent d'exploiter une vulnérabilité connue d'un plugin WordPress que vous ne pourriez même pas exécuter. Vérifiez l'exemple ci-dessous:

|

"GET /wp-admin/admin-ajax.php?action=revslider_show_image&img=../wp-config.php HTTP / 1.1" 403 227 "GET /wp-admin/admin-ajax.php?action=revslider_show_image&img=../wp-config.php HTTP / 1.1" 403 229 "GET /wp-admin/admin-ajax.php?action=revslider_show_image&img=../wp-config.php HTTP / 1.1" 403 1058 "GET /wp-admin/admin-ajax.php?action=revslider_show_image&img=../wp-config.php HTTP / 1.1" 403 220 "GET /wp-admin/admin-ajax.php?action=revslider_show_image&img=../wp-config.php HTTP / 1.1" 403 111 "GET /wp-admin/admin-ajax.php?action=revslider_show_image&img=../wp-config.php HTTP / 1.1" 403 125 |

Les éléments ci-dessus sont des résumés d'un fichier journal d'accès d'un serveur Web. Nous pouvons voir que quelqu'un scanne automatiquement le serveur Web, essayant d'exploiter la célèbre vulnérabilité Revolution Slider découverte il y a des années. Vous remarquerez peut-être de tels modèles dans vos journaux même si le plug-in n'est pas installé. Et cela est attendu, car la plupart de ces attaques sont des balayages de masse automatisés, c.-à-d. attaques WordPress non ciblées.

La nécessité de configurer un système d'intrusion WordPress

Très probablement, vous avez à peine le temps de générer suffisamment de contenu pour le site WordPress de votre entreprise, sans parler de consulter les journaux. La bonne nouvelle est que vous pouvez automatiser une partie de ce processus avec Système de détection d'intrusion WordPress. Si vous utilisez le Module d'extension du journal d'audit de sécurité WP vous pouvez configurer un certain nombre de notifications par courrier électronique de sorte que, en cas d'activité suspecte, vous soyez immédiatement alerté, ce qui vous permet de prendre les mesures d'évitement nécessaires.

Que pouvez-vous faire une fois que vous avez détecté un comportement suspect?

Cela dépend de la nature de l'affaire, mais voici ce que vous pouvez faire:

- Vérifiez auprès de l'utilisateur s'il s'agissait d'un comportement légitime.

- Bloquez la plage d'adresses IP au niveau du site Web ou demandez au fournisseur d'hébergement de la bloquer au niveau de leur pare-feu.

- Si vous remarquez que quelqu'un a pu accéder à certains fichiers auxquels il n'aurait pas dû accéder, ou à une section du site Web à laquelle il ne devrait pas avoir accès, mettez à jour les autorisations au plus vite.

Ce qui précède n’est qu’une idée de haut niveau de ce que vous pouvez faire. En tant que tel, il est très difficile de dire quelles mesures correctives vous pouvez prendre pour échapper à une attaque, car cela dépend toujours de la situation. Néanmoins, il est impératif de toujours vérifier une deuxième fois les choses avant de modifier la configuration pour vous assurer de ne pas bloquer les modifications légitimes.

Le rôle des journaux dans WordPress Forensics

Dans un scénario post-WordPress-hack, vous devez retracer l'activité des utilisateurs malveillants pour déterminer la faille qu'ils ont exploitée et les dommages qu'ils ont causés sur votre site Web. Cela semble facile, non? Ce n'est pas.

Le but de l'analyse des journaux dans une attaque post-piratage est principalement de savoir comment les utilisateurs ont accédé à votre site Web et de fermer cette faille de sécurité. Si vous ne le faites pas, votre site sera de nouveau piraté.

Alors, comment est-ce arrivé? Ont-ils exploité une vulnérabilité dans un plug-in obsolète ou ont-ils deviné le mot de passe faible d'un utilisateur?

En criminalistique, il n’existe aucun plan qui vous indique ce que vous devez faire pour retracer votre activité. Chaque cas est unique. C'est pourquoi c'est un travail très délicat et difficile. Vous devez utiliser tous les journaux disponibles pour essayer de comprendre comment les pirates malveillants ont obtenu l'accès et ce qu'ils ont fait une fois qu'ils l'ont obtenu. Utilisez le:

- Journaux d'activité WordPress pour voir ce que les assaillants ont fait une fois qu'ils ont eu accès. Vous pourrez peut-être aussi savoir comment ils ont réussi à entrer, surtout s'ils ont deviné un mot de passe faible.

- Journaux du serveur Web, y compris le journal des erreurs, pour tenter de savoir s’ils exploitaient un problème connu dans WordPress, un plugin ou un thème. Cela pourrait être possible si vous utilisez un logiciel obsolète.

- Fichiers journaux SFTP pour voir s’ils ont deviné le mot de passe FTP des utilisateurs.

Si vous disposez d'un serveur dédié / virtuel et exécutez d'autres services réseau, il est également possible que les attaquants aient accès à un autre service ou à un problème connu du système d'exploitation. Dans ce cas, vous devez approfondir l'analyse du syslog (journaux système) et de tous les autres fichiers journaux disponibles.

Vous connaissez votre site Web et votre configuration pour mieux vous connaître

Les professionnels de la sécurité peuvent vous donner de nombreux conseils sur les éléments à surveiller et à surveiller lors de l'analyse des journaux. Cela vous aidera à en apprendre davantage sur les attaques possibles ou à effectuer un travail médico-légal post-piratage. Cependant, vous êtes celui qui connaît le mieux votre site WordPress, sa configuration et le serveur d’hébergement Web.

Il est essentiel que vous en appreniez le plus possible sur le comportement de vos utilisateurs et sur votre configuration, afin de pouvoir facilement repérer et prévenir toute attaque éventuelle, de faciliter le dépannage et d'améliorer la responsabilité des utilisateurs sur votre site WordPress.

Journaux pour la sécurité WordPress

Le maire de WP fait confiance à Journal d'audit de sécurité WP pour les journaux d'activité sur nos sites WordPress.

Obtenez le plugin

Divulgation: Certains des liens utilisés ci-dessus sont des liens d'affiliation, ce qui signifie que, sans frais supplémentaires pour vous, nous pouvons gagner une commission si vous cliquez et faites un achat.